Appleova platforma Mac je že dolgo promovirana kot varnejša od konkurence, vendar se je prodaja Mac in tržni delež povečala, zato je postala večji cilj.

Nikjer ni tako jasno, kot s Trojanom z Flashbackom, ki je hudokoten zlonamerni program, namenjen kraji osebnih podatkov, ki se pretvarja v zelo priljubljene vtičnike brskalnikov. Včeraj je rusko protivirusno podjetje Dr. Web dejalo, da je po ocenah 600.000 Macov okuženih zaradi nezavednega nameščanja programske opreme.

Torej, tukaj je hiter FAQ o Flashback Trojan, vključno z informacijami o tem, kaj je, kako povedati, če ga imate, in korake, ki jih lahko storite, da se znebite tega.

Kaj točno je Flashback?

Flashback je oblika zlonamerne programske opreme, ki je zasnovana za uporabo gesel in drugih informacij uporabnikov prek spletnega brskalnika in drugih aplikacij, kot je Skype. Uporabnik ga obicajno napacuje za legitimni vmesnik brskalnika med obiskom zlonamernega spletnega mesta. Na tej točki programska oprema namesti kodo, namenjeno zbiranju osebnih podatkov in pošiljanju nazaj na oddaljene strežnike. V najnovejših inkarnacijah se programska oprema lahko namesti brez interakcije uporabnika.

Kdaj se je prvič pojavil?

Flashback, kot ga poznamo, se je zdaj pojavil konec septembra lani in se pretvarjal, da je instalater za Adobe Flash, široko uporabljen vtičnik za pretakanje videa in interaktivne aplikacije, ki jih Apple na svojih računalnikih ne uporablja več. Zlonamerna programska oprema se je razvila tako, da je ciljala na izvajalno okolje Java na OS X, kjer bi uporabnike, ki obiščejo zlonamerna spletna mesta, pozvali, naj ga namestijo na svoj računalnik, da bi si lahko ogledali spletno vsebino. Bolj napredne različice bi se tiho namestile v ozadju brez potrebnega gesla.

Kako je okužilo toliko računalnikov?

Preprost odgovor je, da je programska oprema zasnovana za to. V svoji začetni inkarnaciji je zlonamerna programska oprema izgledala zelo podobno kot Adobejev namestitveni program Flash. To ni pomagalo, da Apple ni dobavil Flash-a na svojih računalnikih več kot eno leto, kar je verjetno ustvarilo skupino uporabnikov, ki je bolj verjetno, da bo zagnal namestitveni program, da bi si ogledal priljubljena spletna mesta, ki delujejo na Flash-u. V novih različicah, povezanih z Javo, se je programska oprema lahko namestila, ne da bi uporabnik moral karkoli klikniti ali mu dati geslo.

Kaj prav tako ni pomagalo, je način, kako se Apple ukvarja z Javo. Namesto, da bi preprosto uporabljali trenutno javno objavo Jave, podjetje ustvarja in vzdržuje svoje lastne različice. Kot se je izkazalo, so pisci zlonamerne programske opreme izkoristili eno posebno ranljivost, ki jo je Oracle zakrpal v februarju. Apple ni prišel do določitve lastne različice Java do aprila.

Kaj je Apple storil glede tega?

Apple ima svoj vgrajen v OS X, imenovan XProtect. Od začetka Flashbacka je bilo orodje za varnost dvakrat posodobljeno, da bi prepoznalo in zaščitilo pred različnimi različicami Flashback-a.

Novejša različica zlonamerne programske opreme pa je okrog XProtecta dosegla z izvajanjem datotek prek Jave. Apple je 3. aprila zaprl glavno vstopno točko malwarea z posodobitvijo Java in od takrat je izdal orodje za odstranjevanje kot del naknadne posodobitve Java.

Opombe: varnostni popravki Java so na voljo samo v operacijskem sistemu Mac OS X 10.6.8 in novejših, tako da, če uporabljate OS X 10.5 ali starejše, boste še vedno ranljivi. Apple je prenehal dobavljati posodobitve programske opreme za te operacijske sisteme.

Kako naj vem, če ga imam?

Zdaj je najlažji način, da ugotovite, ali je bil vaš računalnik okužen, da se odpravite v varnostno podjetje F-Secure in prenesete programsko opremo za zaznavanje in odstranjevanje Flashback. Sledite navodilom, kako ga dobiti in uporabiti. Varnostno podjetje Symantec ponuja svoje lastno samostojno orodje Norton, ki ga lahko dobite tukaj.

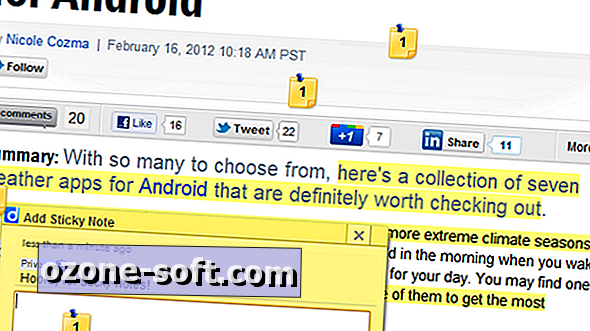

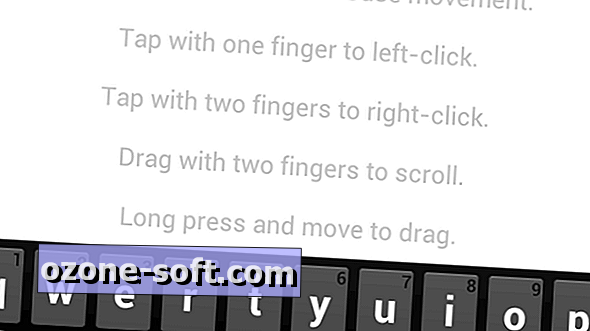

Lahko pa zaženete trio ukazov v Terminalu, ki je del programske opreme, ki jo najdete v mapi Utilities v mapi Mac aplikacij. Če ga želite najti brez kopanja, poiščite »Terminal« v iskalniku Spotlight.

Ko enkrat prispete, kopirajte in prilepite spodnje kode v terminalsko okno. Ukaz se bo samodejno zagnal:

privzeto preberite /Applications/Safari.app/Contents/Info LSEnvironment

privzeto preberite /Applications/Firefox.app/Contents/Info LSEnvironment

privzeto preberite ~ / .MacOSX / okolje DYLD_INSERT_LIBRARIES

Če je vaš sistem čist, vam bodo ukazi povedali, da ti pari domene / privzetega "ne obstaja." Če ste okuženi, bo pljunil popravek, kjer se je ta zlonamerna programska oprema namestila v vaš sistem.

Uh oh, imam ga. Kako jo odstranim?

Z uporabo enega od zgoraj navedenih orodij F-Secure ali Norton se bo samodejno znebilo zlonamerne programske opreme iz računalnika brez nadaljnjih korakov. Če ste iz nekega razloga previdni pri uporabi enega od teh orodij tretjih oseb, CNER-ov Topher Kessler nudi korak-po-korak vodnik o tem, kako odstraniti Flashback iz vašega Mac računalnika. Ta postopek zahteva tudi skok v terminal in izvajanje teh ukazov, nato sledenje, kjer so shranjene okužene datoteke, in nato ročno brisanje.

Prav tako je dobro zamenjati spletna gesla v finančnih institucijah in drugih varnih storitvah, ki ste jih morda uporabili, ko je bil računalnik ogrožen. Ni jasno, ali so bili ti podatki ciljno usmerjeni, zabeleženi in poslani kot del napada, vendar je to pametno preventivno vedenje, ki ga je vredno redno izvajati.

Sorodne zgodbe

- Apple Flashback odstranjevalec malware zdaj živijo

- Strokovnjaki pravijo, da je Flashback največja grožnja malwarea Mac

- Več kot 600.000 Macov, okuženih z botnetom Flashback

- Java posodobitev za OS X popravke Flashback izkoriščanje zlonamerne programske opreme

- ZDNet: Nova epidemija malwarea v Macu izkorišča slabosti v Appleovem ekosistemu

Zdaj, ko so popravki tukaj, sem varna?

Z eno besedo, ne. Avtorji Flashback-a so se že izkazali za nagnjene k spreminjanju zlonamerne programske opreme, da bi se izognili novim varnostnim popravkom.

Nasvet CNET je predvsem prenos programske opreme samo iz zaupanja vrednih virov. To vključuje spletna mesta znanih in zaupanja vrednih izdelovalcev programske opreme, kot tudi zavarovana skladišča, kot je CNET's Download.com. Kot drugo pravilo palca je dobro, da dodate dodatke tretjih oseb kot posodobljene, da boste ostali aktualni s kakršnimi koli varnostnimi posodobitvami. Če želite ostati varnejši, se izogibajte Java in drugih sistemskih dodatkov, razen če jih potrebujete za zanesljivo programsko opremo ali spletno storitev.

Za to poročilo so prispevali CNET bloger Topher Kessler in CNET višji urednik Seth Rosenblatt.

Posodobljeno ob 13:40 PT 5. aprila s posodobljenimi navodili za odstranitev. Posodobljeno 6. aprila ob 7:44 z informacijami o drugi posodobitvi iz Apple, in ob 13:55 PT z informacijami o spletnem pripomočku dr. Posodobljeno 9. aprila ob 12:30 PT z neodvisno potrditvijo, da je obrazec dr. Weba varen za ljudi. Posodobljeno je bilo še enkrat ob 16. uri, 12. aprila, da se seznanite z izdajo in podrobnostmi lastnega orodja za odstranjevanje Apple.

Pustite Komentar