Morda vas je Google napovedal, da so kitajski kibernetiki napadli Gmailove račune aktivistov za človekove pravice, zaradi česar ste se skrivali glede tega, kako so zasebna sporočila v Googlovi e-poštni storitvi.

No, če želite narediti pomemben korak pri ohranjanju radovednih oči stran od vaše elektronske korespondence, je vredno preučiti eno dobro tehnologijo šifriranja, ki je pred Googleom. Imenuje se šifriranje z javnim ključem in delim nekaj navodil o tem, kako ga uporabiti, če želite poskusiti.

Na žalost boljša varnost ponavadi gre z roko v roki s povečano nevšečnostjo. Toda nekateri aktivisti za človekove pravice, ki so zdaj uporabljali Gmail, verjetno želijo, da bi se sprijaznili z majhnimi težavami, da bi pomagali obdržati hekerje. Ne grem tako daleč, da vam priporočam uporabo šifriranja po e-pošti, vendar mislim, da je to pravi čas, da ga natančno preučite.

Natančneje, tukaj bom prikazal, kako uporabiti zbirko brezplačnih ali odprtokodnih programskih paketov: GPG ali GNU Privacy Guard, programsko opremo za e-pošto Thunderbird Mozilla Messaging in vtičnik Enigmail. CNET Download.com gosti tudi Thunderbird za Windows in Mac in Enigmail za vse platforme.

Najprej pa nekaj ozadja o tem, kako deluje.

Kriptografija javnega ključa

Šifriranje kodira sporočila, tako da jih lahko dekodira le nekdo s ključem (ali ogromno količino računalniških konjskih moči ali znanje o tem, kako izkoristiti šibkost šifriranja). Ena oblika se imenuje, radovedno, šifriranje javnega ključa, in to je tisto, kar uporabljata GPG in Enigmail.

Tukaj je hitra različica, kako deluje. Zasebni ključ dobite samo vi in javni ključ, ki je na voljo drugim. Oseba, s katero ustreza, ima tudi tak par ključev. Čeprav so javni in zasebni ključi matematično povezani, ne morete izpeljati enega od drugega.

Če želite poslati zasebno sporočilo, ga nekdo šifrira z vašim javnim ključem; nato jo dešifrirate s svojim zasebnim ključem. Ko je čas za odgovor, šifrirate sporočilo z javnim ključem prejemnika, prejemnik pa ga dekodira s svojim zasebnim ključem.

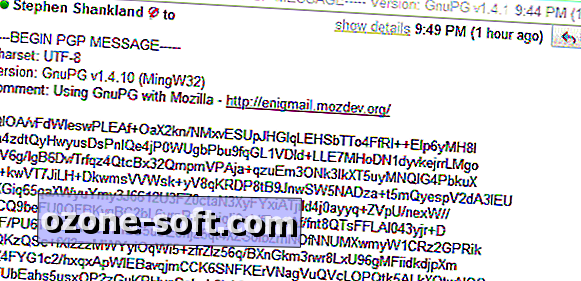

Sporočila, ki se prenašajo z enega stroja na drugega, so kup tekstovnega gobbledygook dokler dešifrirati. Če ste dovolj previdni, da lahko šifrirate svojo e-pošto, se morate zavedati, da še vedno obstaja nekaj informacij, ki uhajajo v zunanji svet. Zadevna vrstica ni šifrirana in nekdo se lahko zanima za identiteto vaših aktivnih e-poštnih stikov ter čas in pogostost komunikacij.

Torej, kako ugotovite, kaj je vaš javni korespondenčni ključ? Ključ lahko iz prvega vtisnete iz korespondence ali pa ga poiščete na javnih računalnikih na mreži, ki se imenujejo ključni strežniki - moja je shranjena na pool.sks-keyservers.net.

Ta oblika šifriranja ima še eno prednost: elektronsko pošto lahko podpišete elektronsko, tako da prejemnik ve, da je res od vas. Tokrat postopek deluje vzvratno: svojo e-pošto podpišete s svojim zasebnim ključem, nato pa prejemnik preveri, ali je od vas uporabil vaš javni ključ.

Veliko pomanjkljivosti

Pretehtamo prednosti šifriranja zasebnosti in podpisovanja sporočil, da boste izgubili dostop do storitve, ki vam je lahko všeč ali odvisna.

Ko v spletnem Gmailu vidite šifrirano e-pošto, je to žuborenje. Google je ne indeksira, zato iskanje Gmaila ne deluje. In močne točke računalništva v oblaku - branje e-pošte z vašega mobilnega telefona, računalnika prijatelja, računalniškega kioska na letališču - ni mogoče. Še enkrat ste zasidrani v računalnik z nameščeno programsko opremo za šifriranje.

Druga doozy je, da se tehnologija, čeprav konceptualno obvladljiva po mojem mnenju, hitro zaplete. To je stvar, kjer boste imeli koristi od ročnega držanja vašega tehnološko dovršenega prijatelja. Šifriranje se uporablja predvsem v množici strokovnjakov, tako da dokumentacija hitro postane tehnična, možnosti hitro presegajo razumevanje večine ljudi, pomoč pa se lahko hitro preusmeri iz spartanskih priročnikov na prijemanje slamic na strani z rezultati iskanja.

Glede na čas in izkušnje je mogoče nepremagljivo tehnologijo pretepati. Večji problem s šifrirano pošto prepričuje druge, da namestijo programsko opremo in jo uporabijo. Do takrat boste kot pregovorni lastnik enega svetovnega faksa: lepa tehnologija, vendar z njo ne morete ničesar storiti, dokler je nekdo drug ne dobi.

Moje osebno upanje je, da bo šifrirana e-pošta postala bolj pogosta in da bo širša uporaba spodbudila nekaj okusa, ki bo delovala bolj pregledno z obstoječimi sistemi, morda z lokalnimi vtičniki na računalniku, kot je FireGPG, čeprav se zdi, da izzivi, kako ga uporabiti za delo z Gmailom.

Medtem pa je tu še ena zbirka programske opreme, ki je danes na voljo za šifriranje e-pošte z javnim ključem.

Namestite programsko opremo

Najprej namestite programsko opremo za e-pošto Thunderbird, če tega še niste storili. Priporočam novo različico 3.0, ki je na voljo za Windows, Mac OS X in Linux. Še posebej dobra značilnost je, da vas bo program ob prvem zagonu vprašal za vaš e-poštni naslov in geslo, uporabniki Gmaila pa bodo našli programsko opremo, ki samodejno upravlja z zapletom podrobnosti konfiguracije, ki jih je bilo prej treba ročno nastaviti.

Naslednji je GPG, programska oprema v ukazni vrstici, ki obravnava dejansko šifriranje, dešifriranje in upravljanje ključev v ozadju. Prenesite ustrezno kopijo za svoj operacijski sistem iz povezav "binarne datoteke" na strani za prenos GPG. Tehnofili bodo radi uporabili to programsko opremo iz ukazne vrstice, vendar ne skrbite - ni vam treba.

Zadnji je nameščen vtičnik Enigmail za Thunderbird. Vzemite ustrezno različico s spletnega mesta za prenos Enigmail in si zabeležite, kam shranite datoteko.

Enigmail ni vrsta datoteke, ki jo dvokliknete za namestitev. Namesto tega pojdite na Thunderbird, odprite meni Orodja in kliknite Dodatki. V spodnjem levem kotu pogovornega okna, ki se prikaže, kliknite »Namesti ...« Ko vas naprava pozove, da pokažete mesto, kamor ste shranili vtičnik; ime datoteke mora biti "enigmail-1.0-tb-win.xpi" ali druga različica, primerna za operacijski sistem.

Nastavite programsko opremo

Nato je čas, da začnemo. Enigmail ponuja koristna navodila, ki so na splošno posodobljena, čeprav ne omenjajo Thunderbirda 3.0 in nekaterih drugih zadev.

Verjetno boste dobili čarovnika za namestitev iz programa Enigmail, kar je v redu. Moj nasvet: nastavite, da privzeto podpiše šifrirana sporočila, vendar ne šifrirajte sporočil privzeto, razen če ste prepričani, da ga boste veliko uporabljali.

Prva naloga je ustvariti vaše javne in zasebne ključe - vaš "ključni par". Enigmail lahko obravnava to opravilo. V programu Thunderbird kliknite meni OpenGPG in nato možnost »Upravljanje ključev«. Pojavilo se bo novo okno z lastnim nizom menijev. Kliknite na skrajno desno, "Ustvari".

Privzete možnosti so precej dobre, čeprav je nastavitev ključa, da ne poteče, morda bolj za nekatere ljudi. To se lahko kasneje spremeni, če se pomislite. Za vaše geslo veljajo običajna pravila za gesla: dlje ko je in kaj dlje od vsega v slovarju, težje je razpasti.

Zdaj prihaja najboljši del celotne stvari: pomagati generatorju naključnih števil, medtem ko so ključi ustvarjeni. To ne traja dolgo, toda početi nekaj drugega, medtem ko se to zgodi - na primer brskanje po spletni strani ali nalaganje datoteke za urejanje besedil - ustvarja dogodke, ki dejansko vbrizgajo malo koristne nepredvidljivosti v algoritem. To je eden tistih čudnih trenutkov računalništva.

Ko so tipke ustvarjene, naložite svoje na ključni strežnik, tako da lahko vaši prijatelji najdejo vaš ključ. To je enostavno: kliknite meni "Keyserver", "Naloži javne ključe" in pojdite s privzetim strežnikom pool.sks-keyservers.net.

Poskusi

Zdaj je čas, da dobimo virus. Morate najti nekoga, ki bo eksperimentiral. Pojdite na svoj seznam nerada, varnostnikov, morda nekoliko paranoičnih prijateljev in začnite z zaposlovanjem. Klobuk iz tinfoila ni predpogoj za uporabo šifriranja e-pošte, vendar obstaja povezava.

Ko dobite spremljevalca - ali nastavite drug par ključev z drugim e-poštnim računom - začnite novo e-poštno sporočilo in vnesite vrstico z zadevo in nekaj besedila. V meniju OpenPGP izberite »sign message«, »encrypt message« in če prejemnik sporočila uporablja Enigmail, »Uporabite PGP / MIME za to sporočilo.« (Zadnja možnost ima nekatere prednosti, vendar ni splošno podprta.)

Ko pošljete sporočilo, boste morali uporabiti javni ključ prejemnika za šifriranje sporočila in lastno geslo za podpis sporočila z zasebnim ključem.

Ko je čas za branje, boste potrebovali javni ključ vašega sogovornika, da boste preverili podpis in lastno geslo, da ga boste lahko dešifrirali.

Pošiljanje in prejemanje je v pomoč tistim strežnikom javnih ključev. Poiščite, in če ne najdete, prosite prijatelja, da vam pošlje e-pošto z javnim ključem.

Tam je povsem nov svet šifriranja - mreža zaupanja, podpisovanje ključev, prstni odtisi in podobno - da ne bom prišel sem. Priporočam ogled priročnika za konfiguracijo Enigmail in priročnika Enigmail.

Če ste matica ukazne vrstice, priporočam praktični uvod Brendana Kidwella in, z mojimi običajnimi zadržki glede popolnega pomanjkanja informativnih primerov, GPG man stran. Ljubitelji zgodovine lahko preverijo strani Wikipedije (saga o Phil Zimmermann in ameriški vladi glede predhodnika GPG, PGP ali Pretty Good Privacy, je še posebej opazna) in eno desetletno retrospektivo GPG ustanovitelja Wernerja Kocha.

Na koncu: varnostno kopirajte ključ

Obstaja še ena zadnja naloga: izvozite svoj par ključev. Enigmail lahko obravnava to globo: v iskalnem polju vnesite svoje ime, dokler se ne prikaže ključ, ga kliknite, da ga izberete, nato kliknite »Datoteka« in »Izvozi ključe v datoteko.«

Ta varnostna kopija bo koristna za dešifriranje vaše pošte na novem računalniku, namestitev programske opreme iz nič ali drugačno upravljanje neizogibnih digitalnih prehodov v vašem življenju. Toda bodite pozorni: ta zasebni ključ je tisto, kar nekdo potrebuje, da razbije šifriranje, zato ga ne pustite, kjer ga lahko nekdo najde.

Nisem prepričan, da bo GPG vladal svetu. Pravzaprav me skrbi, da je bilo toliko dokumentacije, ki sem jo naletel na ta članek, napisano pred prihodom sistema Windows Vista.

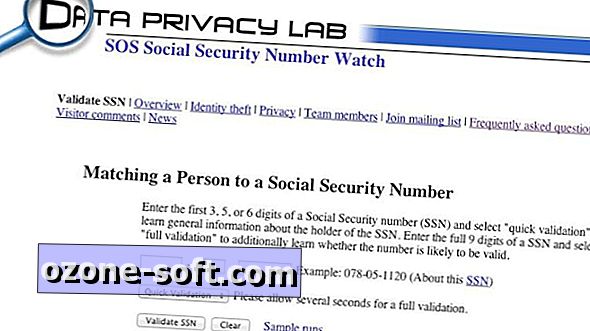

Vendar pa sem prepričan, da obstajajo resne luknje v naši trenutni ureditvi varnosti in zasebnosti. 2, 048-bitni šifrirni ključ ne bo preprečil lažnega predstavljanja ali drugih napadov socialnega inženiringa, za katere se zdi, da so bili uporabljeni v primeru Google-Kitajska, vendar je to dober začetek.

Uporaba šifriranja pošlje sporočilo tehnologijskemu svetu: morda je čas, da našo varnost začnemo jemati bolj resno. Google se je odločil za šifrirane omrežne povezave Gmail, čeprav bo svoje strežnike obdavčil z več obdelavami, kar je dober začetek. Boljša varnost je lahko neprimerna in draga, vendar ne pozabite upoštevati slabosti slabe varnosti.

Pustite Komentar